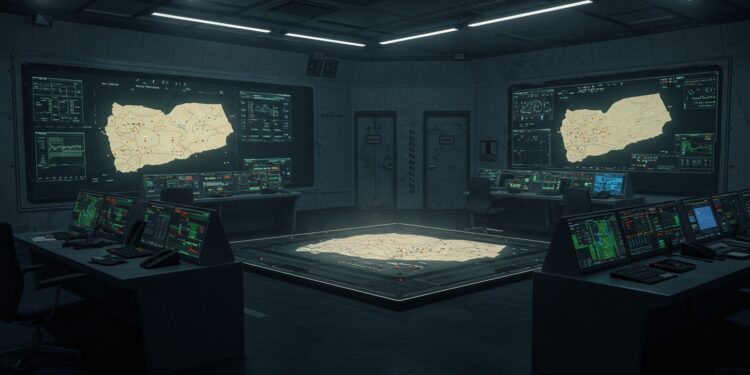

Imaginez un instant : vous recevez par erreur un message ultra-confidentiel dévoilant une opération militaire d’envergure. C’est exactement ce qui est arrivé à un journaliste américain, propulsant sur le devant de la scène un plan d’attaque contre les Houthis au Yémen. Une bévue spectaculaire qui soulève des questions brûlantes sur la sécurité des informations sensibles dans les plus hautes sphères du pouvoir.

Une Fuite Monumentale au Cœur du Pouvoir

Le 15 mars 2025, une conversation explosive entre des responsables américains de premier plan a été exposée au grand jour. Ce n’était pas une simple rumeur ou une spéculation : des échanges précis, datés, et truffés de détails opérationnels ont été rendus publics par inadvertance. D’après une source proche du dossier, ce leak met en lumière une faille de sécurité aussi inattendue qu’embarrassante pour une administration censée maîtriser ses communications.

Dans ces messages, on découvre une coordination méticuleuse : des confirmations météo, des validations avec des centres de commandement, et même un enthousiasme palpable à l’idée de lancer une offensive. Mais comment une telle erreur a-t-elle pu se produire ? C’est la question qui hante désormais les observateurs.

Un Feu Vert Lancé dans l’Urgence

Tout commence à 11h44, heure locale, le jour fatidique. Un haut responsable, dans un style direct et sans fioritures, annonce que les conditions sont réunies pour agir. « Météo favorable, feu vert confirmé », écrit-il dans une discussion regroupant des figures clés du gouvernement. Le ton est clair : l’opération est imminente, et rien ne semble pouvoir l’arrêter.

Météo FAVORABLE. Viens de CONFIRMER avec CENTCOM, nous avons le FEU VERT pour lancer la mission.

– Un haut responsable américain

Ce message, d’une simplicité désarmante, cache une réalité complexe : des mois de préparation, des calculs précis, et une volonté de frapper fort contre un groupe rebelle soutenu par des puissances étrangères. Mais ce n’est que le début d’une cascade de révélations.

Horaires et Arsenal : Une Précision Chirurgicale

Les échanges ne s’arrêtent pas à une simple autorisation. Ils dévoilent un véritable agenda militaire, minuté à la seconde près. À 12h15, des chasseurs F-18 décollent pour une première vague de frappes. Quelques heures plus tard, à 14h10, une deuxième escadrille prend son envol, accompagnée de drones MQ-9, ces engins furtifs qui ont révolutionné les conflits modernes.

- 12h15 : Décollage des premiers F-18 pour frapper les cibles prioritaires.

- 14h10 : Seconde vague de F-18, appuyée par des drones MQ-9.

- 15h36 : Lancement des missiles Tomahawk depuis la mer.

Et ce n’est pas tout. Les messages précisent même l’heure probable des premières explosions : « C’est à ce moment que les premières bombes tomberont certainement », note un responsable. Une telle transparence, bien qu’involontaire, donne un aperçu rare des coulisses d’une opération militaire d’envergure.

Des Cibles Bien Identifiées

Les Houthis, ce groupe rebelle qui défie les puissances régionales depuis des années, étaient dans le viseur. Mais ce qui frappe dans ces échanges, c’est la précision des renseignements. À 14h00, un conseiller annonce qu’une cible clé a été neutralisée. « Identité confirmée, bâtiment effondré », écrit-il, laissant entendre qu’un missile a atteint un lieu précis, potentiellement résidentiel.

Cette information soulève des interrogations éthiques. Frapper un bâtiment habité pour éliminer une cible, est-ce une pratique courante ? Les responsables semblent satisfaits : « Bon boulot à tous », lance l’un d’eux, comme si la mission était déjà un succès retentissant.

Une Sécurité Opérationnelle Illusoire

Le plus ironique dans cette affaire ? Un responsable affirme que la sécurité opérationnelle – ou OPSEC – est sous contrôle. « On est actuellement bons sur OPSEC », écrit-il, alors qu’un journaliste, par un incroyable concours de circonstances, lit ces messages en temps réel. Cette phrase, presque comique rétrospectivement, montre à quel point la confiance peut être trompeuse.

| Heure | Événement | Commentaire |

| 11h44 | Feu vert confirmé | Début officiel de l’opération |

| 12h15 | Décollage F-18 | Première vague de frappes |

| 14h00 | Cible éliminée | Renseignement précis |

Cette table des matières improvisée illustre l’enchaînement implacable des événements. Mais elle révèle aussi une vérité gênante : la présence d’un intrus dans cette boucle ultra-sécurisée a tout fait basculer.

Les Répercussions d’une Erreur Humaine

Huit jours après les faits, le scandale éclate au grand jour. Les captures d’écran des échanges, publiées par une source indépendante, font l’effet d’une bombe. Comment un journaliste a-t-il pu accéder à ces informations ? Était-ce une simple erreur technique ou un défaut plus profond dans la gestion des communications sensibles ?

Pour les experts, cette fuite est un rappel brutal que même les opérations les mieux préparées peuvent être compromises par une faille humaine. « Une erreur de destinataire peut tout changer », confie un ancien analyste militaire sous couvert d’anonymat. Et dans ce cas précis, elle a offert au public un aperçu inédit d’une machine de guerre en marche.

Que Nous Apprend Cette Fuite ?

Au-delà du sensationnalisme, cette affaire met en lumière plusieurs réalités. D’abord, la sophistication des outils militaires américains : des chasseurs F-18 aux missiles Tomahawk, en passant par les drones MQ-9, l’arsenal déployé impressionne. Ensuite, elle montre la dépendance aux renseignements précis, capables de localiser une cible jusque dans ses moindres déplacements.

Une leçon clé : La technologie ne suffit pas. Une simple erreur humaine peut exposer les plans les plus secrets.

Mais surtout, elle interroge sur la transparence – ou son absence – dans les conflits modernes. Les populations touchées par ces frappes savent-elles ce qui se trame dans l’ombre ? Et jusqu’où ira cette escalade dans une région déjà volatile ?

Un Conflit Sous les Projecteurs

Les Houthis, soutenus par des alliés puissants, ne sont pas un adversaire anodin. Leur capacité à défier des coalitions internationales en fait une cible prioritaire pour les États-Unis. Cette opération, bien que couronnée de succès selon les premiers retours, n’est qu’une étape dans une lutte plus vaste. « D’autres frappes suivront », promet un responsable dans les échanges, laissant présager une intensification du conflit.

Pourtant, cette victoire tactique pourrait avoir un coût stratégique. En exposant leurs méthodes, les États-Unis risquent de donner à leurs adversaires des indices précieux sur leurs modes opératoires. Une aubaine pour les groupes rebelles, toujours prompts à adapter leurs défenses.

Et Maintenant ?

Alors que les premières analyses de l’opération sont promises pour le lendemain des frappes, une chose est sûre : cette fuite restera dans les annales. Elle illustre à quel point le secret, dans un monde hyperconnecté, est une illusion fragile. Pour les responsables américains, l’heure est à la gestion de crise : limiter les dégâts, identifier les failles, et peut-être revoir leurs protocoles de communication.

Pour le grand public, c’est une plongée fascinante – et inquiétante – dans les arcanes d’une guerre menée à distance. Une guerre où chaque détail compte, mais où une simple erreur peut tout faire basculer. Reste une question : combien d’autres plans secrets attendent d’être dévoilés par hasard ?